Valve finalmente solucionó el error que filtraba las direcciones IP de los jugadores de Counter Strike Online

La comunidad de jugadores sufrió recientemente un exploit en Counter-Strike 2 que permitía a otros usuarios inyectar información en los juegos de Valve y comprometer la privacidad de otros jugadores al exponer sus direcciones IP. Inicialmente se sospechó que se trataba de un fallo grave de Cross Site Scripting (XSS), pero la vulnerabilidad resultó ser un error de inyección HTML.

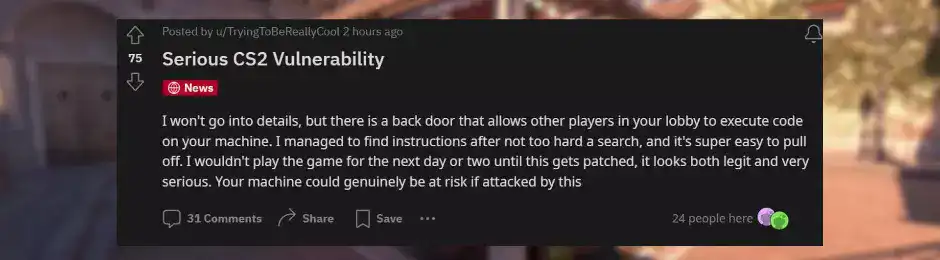

El error se reveló por primera vez en una publicación de Reddit de Counter Strike en "r/counterstrike":

CS2 se basa en la interfaz de usuario Panorama de Valve, una interfaz de usuario rica en CSS, HTML y JavaScript para el diseño. La falla surgió de la configuración de los campos de entrada del diseño para aceptar HTML sin la limpieza adecuada. Cuando se habilita HTML en estos campos, cualquier texto ingresado se mostrará como HTML en la salida.

¡Rápidamente quedó claro que la seguridad en línea de Counter Strike necesita un refuerzo, y rápido! Esta semana, los usuarios de Counter-Strike empezaron a recibir informes cuando descubrieron el uso indebido de esta falla de inyección de HTML, en particular al introducir imágenes en el panel de votación de expulsión. Mientras que algunos usuarios la explotaron por diversión inofensiva, otros intentaron obtener las direcciones IP de otros jugadores en la partida.

Al usar la etiqueta <img>, usuarios malintencionados pudieron implementar un script de registro de IP remoto, que registraba las direcciones IP de los jugadores expuestos al panel de votación de expulsión manipulado. Estas direcciones IP podrían ser explotadas para actividades maliciosas, como lanzar ataques de denegación de servicio distribuido (DDoS) e interrumpir las conexiones de los jugadores al partido.

Para decirlo de forma sencilla, los jugadores verían una votación de expulsión durante una partida de Counter Strike, pero en realidad, se trataba de una imagen inyectada en el juego por el hacker. Al hacer clic en esta imagen con la intención de votar, los jugadores en realidad estarían haciendo clic en la imagen inyectada maliciosamente, lo que le daría al usuario su dirección IP.

Con una rápida respuesta a la situación, Valve implementó una actualización compacta de 7 MB para intentar solucionar la vulnerabilidad, asegurándose de que desinfecta adecuadamente cualquier HTML ingresado en una cadena normal y evita la representación del HTML inyectado en la interfaz de usuario.

| Después de instalar el parche, el juego mostrará el HTML inyectado como una cadena en lugar de ejecutarlo, protegiendo así a los jugadores de posibles violaciones de la privacidad. El compromiso de Valve para abordar las vulnerabilidades ha sido un poco deficiente últimamente, lo que pone en duda su dedicación a proporcionar un entorno de juego seguro para los jugadores de Counter-Strike ante la comunidad, pero la mejora de seguridad que lanzaron debería al menos hacer que sea seguro jugar Counter Strike 2 sin perder su información privada por ahora. |

Aunque la actualización parece haber solucionado el problema, todavía no se ha recibido confirmación oficial de Valve. Vulnerabilidades similares en el pasado, como un error crítico en la interfaz de usuario Panorama de Counter-Strike: Global Offensive, causaron caos entre los jugadores, creando la expectativa de que este tipo de error no volvería a aparecer en el juego.

¡Te mantendremos informado sobre los anuncios de Valve y cualquier novedad de Counter Strike!

GG Boost , ¡la mejor experiencia de aumento de ELO!

English

English  Deutsch

Deutsch  Français

Français  Português

Português